Обнаружен вымогатель HDDCryptor, перезаписывающий MBR на компьютере жертвы

Прошедшим летом шифровальщики Petya и Satana привлекли к себе внимание экспертов и СМИ. Главной особенностью обоих вредоносов является то, что они не только шифруют файлы, но проникают в MBR (Master Boot Record) и препятствуют нормальному запуску системы. Однако эти вымогатели были не первыми в данном вопросе. Шифровальщик HDDCryptor (он же Mamba) обсуждается на форумах Bleeping Computer с января 2016 года, и он точно так же перезаписывает MBR. Однако внимание экспертов вирус привлек только сейчас: почти одновременно отчеты об изучении вредоноса представили специалисты Morphus Labs и Trend Micro.

Хотя вредонос появился еще прошлой зимой, специалисты пишут, что сейчас в сети распространяется новая версия HDDCryptor. Эксперт Morphus Labs сообщает, что их компания расследовала массовое заражение систем некой международной компании, и HDDCryptor атаковал представительства фирмы в Бразилии, Индии и США.

Все исследователи сходятся во мнении, что пока масштабы распространения HDDCryptor весьма скромны. В основном жертвы сами скачивали малварь с различных вредоносных сайтов, реже шифровальщик попадал в систему в ходе вторичного заражения, то есть будучи загружен другой малварью.

Проникнув в систему, вредонос сканирует локальную сеть в поисках сетевых дисков. Затем HDDCryptor использует бесплатную утилиту Network Password Recovery, с помощью которой ищет и похищает учетные данные от общих сетевых папок. Когда данные этапы пройдены, вымогатель использует другую опенсорсную утилиту, DiskCryptor, чтобы зашифровать файлы в системе жертвы. Причем утилита учитывает результаты предыдущих «изысканий» малвари и успешно использует найденные пароли для подключения к сетевым дискам, чтобы зашифровать данные и там тоже.

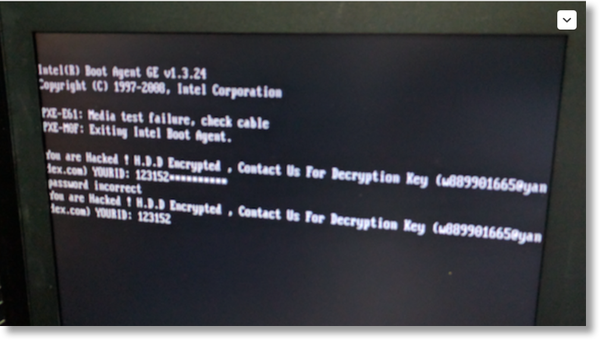

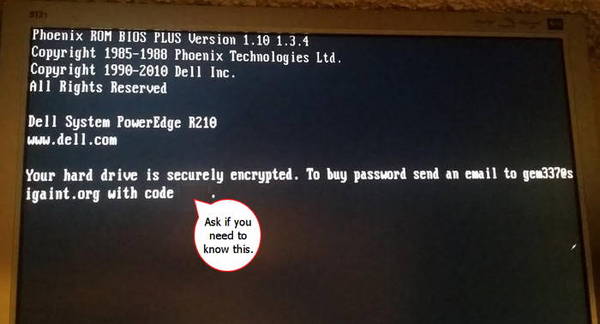

Закончив шифровать данные, HDDCryptor заменяет содержимое MBR кастомным бутлоадером и инициирует перезагрузку ПК. Вместо загрузки системы жертва видит сообщение с требованием выкупа. Пострадавших призывают связаться с авторами малвари по почте для получение дальнейших инструкций. В настоящий момент от жертв требуют оплатить выкуп в размере одного биткоина (около $610).

Информационная безопасность IT

1.5K постов25.6K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.