Дешифровщик .jaff, .wlu и .sVn (вирус Jaff)

Jaff шифрует файлы и добавляет расширения .jaff, .wlu и .sVn, требует выкуп 1,79 биткоина, то есть порядка $4000.

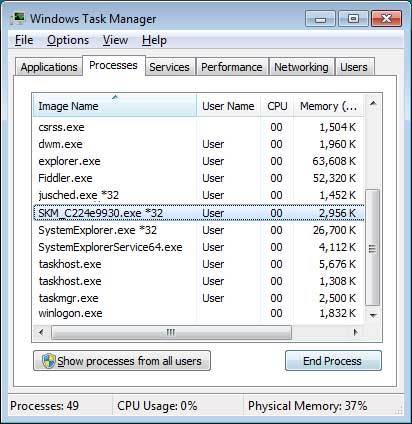

Через диспетчер задач вырубаем процесс вируса. Как правило произвольное имя процесса. Для примера было SKM_C224e9930.exe

Качаем декриптор с сайта каспера http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhn...

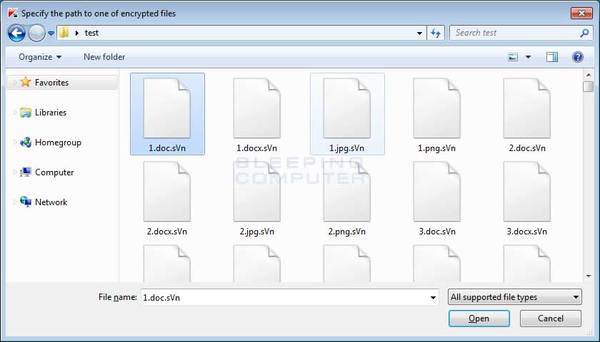

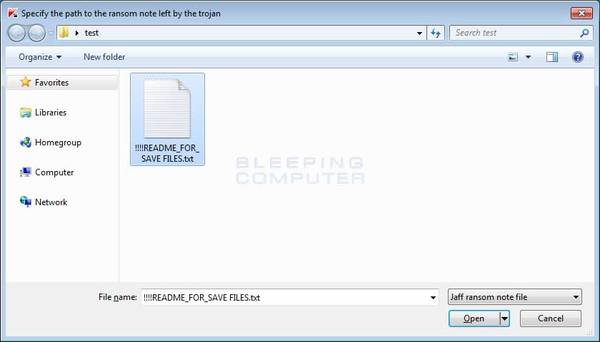

Утилита предложит выбрать зашифрованный файл с расширением .jaff, .wlu или .sVn, далее попросит выбрать текстовый файл с требованием выкупа.

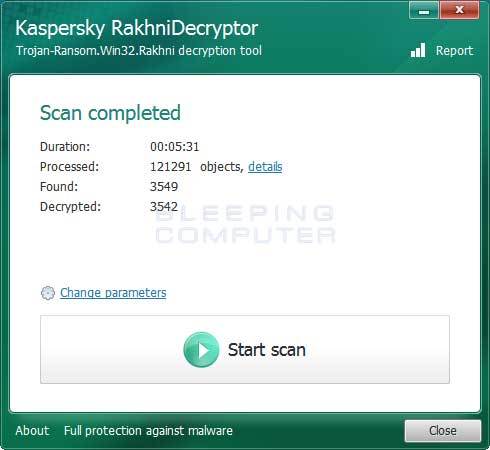

Утилита просканирует весь компьютер и расшифрует файлы (может занять длительное время).

По завершении сканирования будет такая картина:

Печаль в том что вместе с расшифрованными файлами останутся их зашифрованные копии.

Дополнительная инфа https://www.bleepingcomputer.com/news/security/decrypted-kas...

Ранее о дешифровщиках: http://pikabu.ru/story/spisok_dekriptorov_faylov_posle_zaraz...

Информационная безопасность IT

1.5K поста25.6K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.