Если кому интересна эта тема могу дней через несколько еще один способ защиты выложить так же длиннопостом.

Не затруднит список расширений в комментарии выложить? А то с картинки переписывать не удобно.

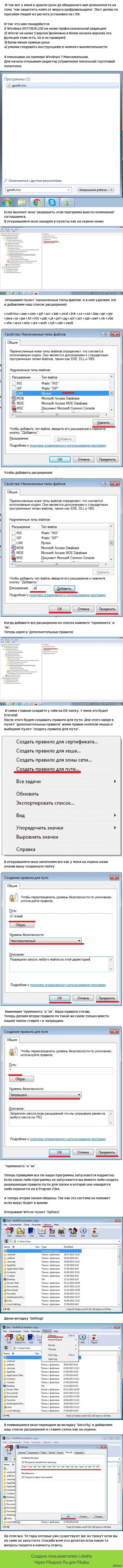

*.neitrino *.exe *.com *.pif *.scr *.bat *.cmd *.lnk *.cs *.css *.bas *.jar *.jav *.java *.js *.jse *.ht *.htt *.pdc *.pl *.prf *.py *.scf *.sct *.spl *.swf *.vb *.vbe *.vbs *.wcs *.wiz *.ws *.wsh *.cpl *.cab *.vault

а можно дилетантский вопрос?

как это - запретить запуск файлов с расширением .exe?

эмм.. или речь идет о самопроизвольном запуске файла после его закачки?

ну то есть , если я скачаю-таки бяку на комп, и по своей глупости запущу этот файл, то это не поможет?

В большинстве случаев (в моей практике работы) шифровальщиков ловят через письма с вложениями, которые пользователь открывает сам. Так что защита не всегда такая поможет.

Могу предложить метод, который ставлю у клиентов, т.к. большинство из них в бизнесе (малом и среднем) использует Касперыча, то ставлю защиту через него.

1. В настройках контроля программ ставится режим, что все новые неизвестые Касперу программы сразу отправляются в недоверенные с запретом доступа(пока админ сам их ручками не разрешит). В разделе доступа к файлам ручками прописываются типы файлов, которые шифровальщики атакуют.(*.doc, *.docx, *.xls, *.xlsx и т.д.). После этого на данную группу типов файлов ставится правило, что читать, открывать и изменять их могут ТОЛЬКО доверенные программы. ПРОФИТ

Несколько лет не заглядывал так глубоко в настройки, а там столько всего интересного появилось. Спасибо. Настроил. По типам файлов - картинка, чтоб проще искать было, если кому ещё потребуется. Для KIS16 - Параметры контроля программ\Управление ресурсами\Ресурсы\Персональные данные\Файлы пользователя

Не за что. Вот источники.

Для KIS http://support.kaspersky.ru/11151#block4

Для KES http://support.kaspersky.ru/10905#block1

Small office security делается подобно этим. в просто Антивирусе, не помню. Вроде нет такого контроля там.

Это взялось из одного очень старого списка, еще для Win 2000

я бы тупо слепок файла сделал и запритил на запуск и все.

при таком варианте как минимум большая часть ПО от всяких налоговы и тд работать не будет.

ну я об этом предупредил. Вы можете сделать правило пути для вашего персонального ПО и работать будет как положено. Делов на еще 1 минуту. Так что тут проблемы не вижу.

групповая политика на то и нужна что все это на следующее утро при включении компов накатится.

вопрос в другом что после этого перестанет работать.

Если бы все компы были одинаковые как под копирку, то да, такое бы сработало. А так, как минимум у половины будут проблемы в работе. А пробежаться по 75+ компам за час и устранить проблему не реально. Плюс ко всему нам не доступны правки в групповой политике.

что за бред? я бы такого системного администратора нахер послал.

Вам религия запрещает бить на группы компов и делать определеные груповые политики под каждую группу?

можно развелаться по пользователям и по отдельным компам.

Дорогой, ты же не в курсе какие правила работы в ФНС? У админов тут нет доступа к администрированию домена. Максимум машину в домен загнать могут. А групповые политики вообще под запретом. Пользователи создаются по спец заявке в ЦОД. Единственное чем спасаемся, так это логонскрипты.

Логон скрипты это не GP. Это скрипт который срабатывает при входе УЗ в доменный ПК. И там можно прописать всё что угодно, но отрабатываться оно будет на всех машинах одинаково.Следовательно данное предложение не проканает. Или же придётся писать километры кода с разными вариантами...

в след. раз ,если не сложно ,коментом все что нужно прописывать. Копипаст облегчил бы жизнь.