Хакеры похищают данные банковских карт с помощью изображений на сайтах

Как сообщают эксперты ИБ-компании Sucuri, ни одна неделя не обходится без обнаружения нового образца вредоносного ПО для похищения данных платежных карт. Один из последних обнаруженных ими вредоносов предназначен для похищения информации клиентов online-магазинов, работающих на базе платформы Magento. Для хранения похищенных данных программа использует стеганографию.

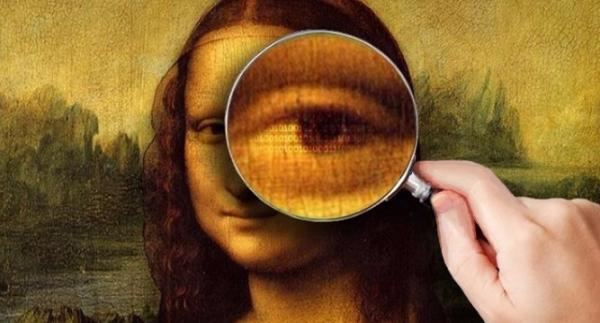

Стеганография является способом передачи или хранения информации с сохранением в тайне самого факта такой передачи. В отличие от криптографии, скрывающей содержимое сообщения, стеганография скрывает сам факт его существования. Как правило, стеганографическое сообщение будет выглядеть как что-то другое, например, как изображение.

В случае с вредоносным ПО злоумышленники прячут текстовые данные в исходном коде изображения. Подобная техника редко используется хакерами, поскольку спрятать текст внутри кода, не повредив файл, чрезвычайно сложно. Исследователи безопасности могут сразу же заподозрить неладное и проверить изображение в текстовом редакторе.

Эксперты Sucuri исследовали взломанный online-магазин, работающий на базе CMS Magento. Злоумышленники скомпрометировали файл ядра Cc.php, предназначенный для обработки данных банковских карт. Хакеры добавили в него дополнительный код, записывающий информацию, вводимую пользователями в платежную форму, и сохраняющий ее в конце локального изображения.

Что интересно, злоумышленникам удивительным образом удалось втиснуть большой объем данных платежных карт в изображение, не повредив его. Немногие хакеры, использующие стеганографию, зачастую выбирают простые изображения во избежание повреждения данных. Однако в исследованном Sucuri случае злоумышленники использовали файл с большим разрешением, который очень легко повредить. Более того, изображение было связано с продуктом, продающимся во взломанном online-магазине. Для того чтобы получить похищенные данные, хакерам достаточно лишь получить доступ к изображению, загрузить его и изъять информацию из исходного кода.

Информационная безопасность IT

1.5K поста25.6K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.