Новый загрузчик «DoubleFinger» нацелен на кражу криптовалют

Как написали аналитики компании Kaspersky в своём блоге, охоту хакеров за криптовалютами нельзя назвать новой угрозой. Они всего лишь стали лакомым кусочком для киберпреступников, поэтому мошенники постоянно совершенствуют свои методы.

Одна из последних разработок злоумышленников — многоэтапный загрузчик «DoubleFinger» и изображения в формате PNG со встроенным вредоносным кодом для установки вредоносного программного обеспечения, предназначенного для кражи криптовалют или информации о бизнес-аккаунтах.

Как правило, загрузчик попадает на целевой компьютер через вредоносное PIF-вложение в электронном письме. Когда пользователь открывает вложение, вредоносное ПО заражает компьютер жертвы трояном «GreetingGhoul», специально разработанным для кражи учётных данных криптокошельков и аккаунтов.

Однако по словам специалистов Kaspersky, «DoubleFinger» не ограничивается атаками на криптовалюты, поскольку он также используется для распространения популярного среди киберпреступников трояна Remcos RAT. После проникновения трояна Remcos RAT в корпоративную сеть компании становится сложно отловить его и остановить последующие атаки.

Эксперты Kaspersky обнаружили во вредоносном коде несколько текстовых фрагментов на русском языке — URL-адрес командного сервера начинается со слова «Privetsvoyu», транслитерации слова «Приветствую». Кроме того, в коде была найдена строка «salamvsembratyamyazadehayustutlokeretodlyagadovveubilinashusferu». Это фраза на русском языке «Салам всем братьям, я задыхаюсь тут, локер — это для гадов, вы убили нашу сферу», тоже в транслитерации. Всё это может указывать на то, что создатели вируса — жители СНГ.

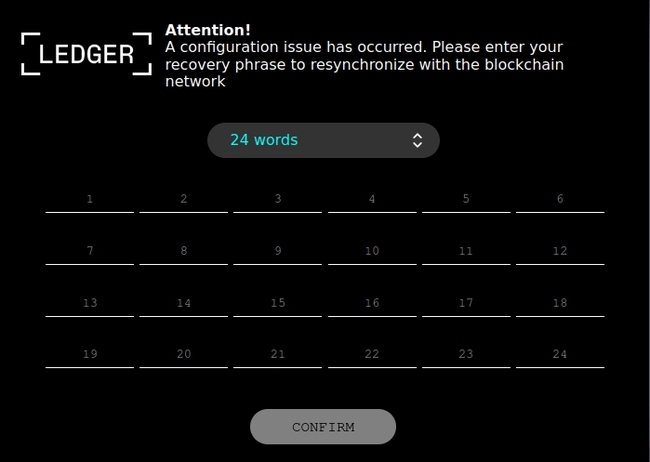

GreetingGhoul — стилер, который ворует учётные данные для криптовалютных операций. Он состоит из двух основных компонентов, работающих в связке.

Первый компонент создаёт поддельные окна поверх интерфейса криптовалютных кошельков с помощью Microsoft WebView2. Второй компонент ищет приложения криптовалютных кошельков и крадёт конфиденциальные данные, например, сид-фразы.

Ниже приведено изображение, на котором показано наложение, имитирующее интерфейс Ledger, самого популярного аппаратного кошелька для криптовалюты. Оно предлагает жертве ввести свои сиды для восстановления доступа к кошельку, после чего они окажутся у злоумышленников.

Анализ загрузчика DoubleFinger и зловреда GreetingGhoul показывает, что их разработчики обладают продвинутыми техническими навыками и способны создавать вредоносное ПО на уровне APT-угроз.

Источник: КриптоКриминал