раскрыть ветку (1)

, ты наверное не читали комменты.

Я сказал, что маил безусловно красава, что начал такую программу, вот только если за что-то берешься, то это надо делать с умом и уделять этому должное внимание.

Я сказал, что маил безусловно красава, что начал такую программу, вот только если за что-то берешься, то это надо делать с умом и уделять этому должное внимание.

"Разумеется автору проекта я все найденное выслал задолго до написания данного поста дабы у него было время закрыть свои пробелы в безопасности.".

Вы серьезно не умеете читать? :)

Ну и ваш первый комментарий:

"отправлять уведомления им, а потом сразу же в паблик"

Никто не будет обсуждать уязвимости на определенном сайте, во-первых без согласия самого владельца ресурса, во-вторых пока не устранят саму угрозу.

Вы серьезно не умеете читать? :)

Ну и ваш первый комментарий:

"отправлять уведомления им, а потом сразу же в паблик"

Никто не будет обсуждать уязвимости на определенном сайте, во-первых без согласия самого владельца ресурса, во-вторых пока не устранят саму угрозу.

раскрыть ветку (1)

Хорошо, поискал. Вот 3 пост по приведенной мной ссылке.

http://habrahabr.ru/post/120699/

По всем пунктам совпадает.

А в комментариях как раз обсуждают правомерность. И судя по всему, по крайней мере по 272 автору ничего не грозит.

Процитирую один комментарий

"Спорный момент, так как, следую нашему законодательству, если даже при входе вКонтакте, вам почему-то отобразилась закрытая часть страницы не пойми кого, то вы уже попадаете под неправомерный доступ к информации, так как права вы не имели, но доступ получили."

http://habrahabr.ru/post/120699/

По всем пунктам совпадает.

А в комментариях как раз обсуждают правомерность. И судя по всему, по крайней мере по 272 автору ничего не грозит.

Процитирую один комментарий

"Спорный момент, так как, следую нашему законодательству, если даже при входе вКонтакте, вам почему-то отобразилась закрытая часть страницы не пойми кого, то вы уже попадаете под неправомерный доступ к информации, так как права вы не имели, но доступ получили."

раскрыть ветку (1)

"Разумеется автору проекта я все найденное выслал задолго до написания данного поста дабы у него было время закрыть свои пробелы в безопасности.".

Вы серьезно не умеете читать? :)

Ну и ваш первый комментарий:

"отправлять уведомления им, а потом сразу же в паблик"

Никто не будет обсуждать уязвимости на определенном сайте, во-первых без согласия самого владельца ресурса, во-вторых пока не устранят саму угрозу.

Вы серьезно не умеете читать? :)

Ну и ваш первый комментарий:

"отправлять уведомления им, а потом сразу же в паблик"

Никто не будет обсуждать уязвимости на определенном сайте, во-первых без согласия самого владельца ресурса, во-вторых пока не устранят саму угрозу.

показать ответы

Простите, но во заходим на хабр.http://habrahabr.ru/hub/infosecurity/best/

И читаем море статей о найденных багах. Либо у нас тут рецедивистов море, либо вы ошибаетесь про наказание.

И читаем море статей о найденных багах. Либо у нас тут рецедивистов море, либо вы ошибаетесь про наказание.

раскрыть ветку (1)

Или вы невнимательно смотрите. На habr'e нет конкретных уязвимостей.

Можете поискать хоть одну статью, где будет что-то вроде: "Найдена уязвимость на site.com, вот здесь надо вставить код и получим это".

Такого нет, есть разбор CVE И тому подобных вещей, но ни как не векторов атак на конкретный веб-сайт.

Можете поискать хоть одну статью, где будет что-то вроде: "Найдена уязвимость на site.com, вот здесь надо вставить код и получим это".

Такого нет, есть разбор CVE И тому подобных вещей, но ни как не векторов атак на конкретный веб-сайт.

показать ответы

раскрыть ветку (1)

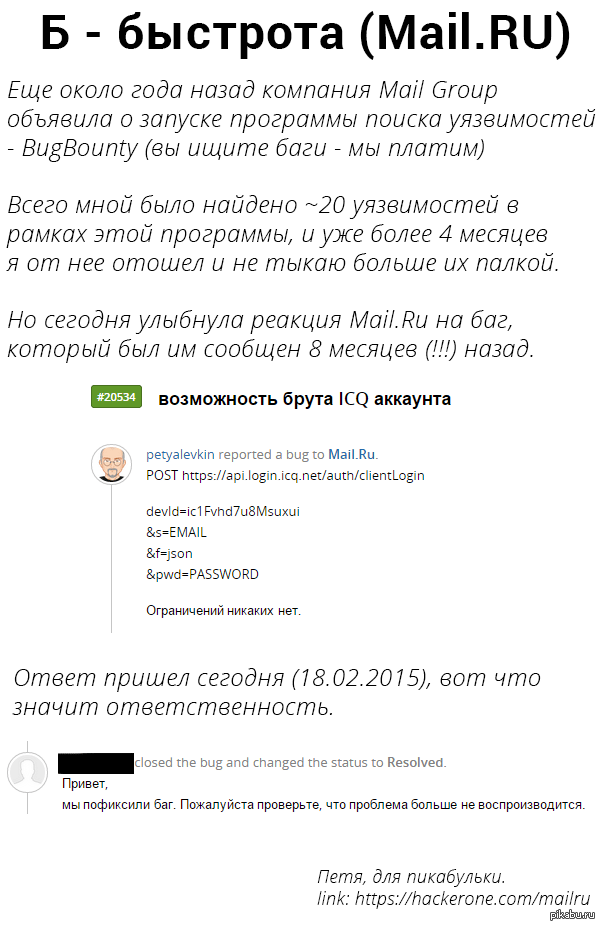

Смотря за что и где. :-) На этой странице есть примерные ценники: https://hackerone.com/mailru

Как пример, за сайт вне области тестирования - icq.com и активную self XSS на главной странице заплатили ~5к (прошу учесть, что это self уязвимость).

Как пример, за сайт вне области тестирования - icq.com и активную self XSS на главной странице заплатили ~5к (прошу учесть, что это self уязвимость).

показать ответы

То есть там нет полной инструкции для скрипт кидди как это сделать? Если я говорю глупости, прошу прощения, я не специалист в данной области, но у меня сложилось впечатление, что предоставленной информации в подобных статьях вполне достаточно для профессионала. Другое дело, что многие из них публикутся после закрытия уязвимости, но есть и те, которуе появились после уведомления администрации о проблеме.

раскрыть ветку (1)

раскрыть ветку (1)

Если полагаться на статистику Forbes, то по состоянию на июнь 2013 года — 12,3 млн. (http://m.forbes.ru/article.php?id=249686)

Российским компаниям, а тем более маилу срать на репутацию, а уж чтобы они платили я ни разу не слышал. По моему лучше отправлять уведомления им, а потом сразу же в паблик. Тебе в репу+, майлу -. Или есть нюансы?

раскрыть ветку (1)

В BugBounty платят первым и платят исправна, гнать на российский сегмент программ по поиску уязвимостей - стереотип. Разглашение уязвимостей влечет за собой уголовную ответственность и исключение из программы.

показать ответы