Малварь три года оставалась незамеченной в Google Play и маскировалась под System Update.

Специалисты компании Zscaler обнаружили в Google Play очередную малварь. И хотя вредоносы проникают в официальный каталог приложений с завидной регулярностью, как правило, они не задерживаются там надолго, в конечном счете, их обнаруживают либо сторонние исследователи, либо сами инженеры Google. Однако приложение System Update – это определенно не такой случай.

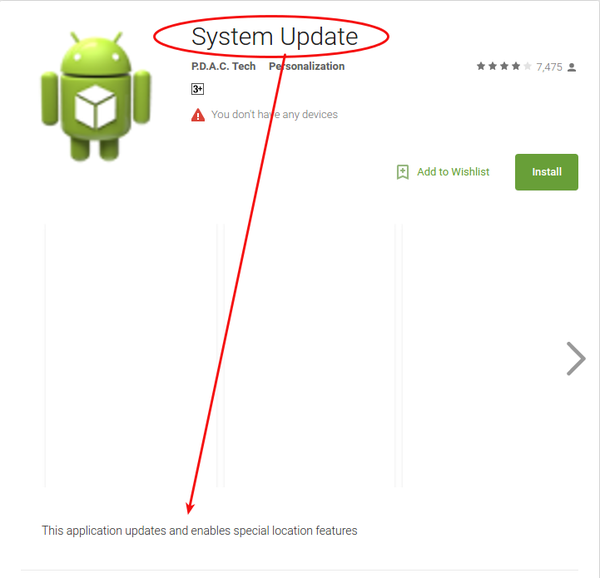

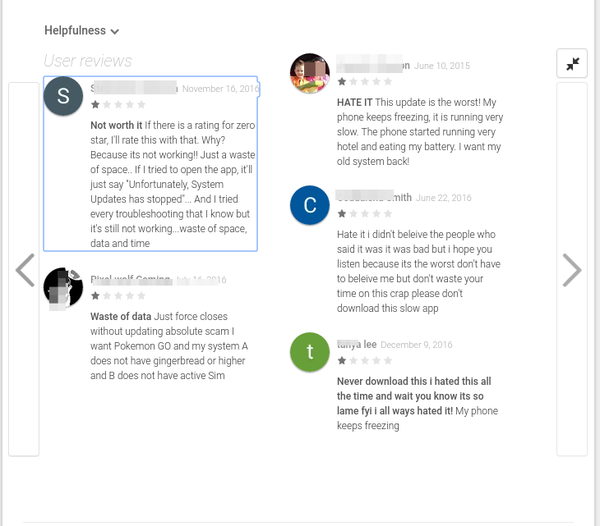

Исследователи сообщают, что System Update относится к шпионскому семейству SMSVova, и вредонос продержался в Google Play рекордные три года, появившись еще в 2014 году. В результате приложение успели скачать 1 000 000 – 5 000 000 раз, невзирая даже на тот факт, что описание приложения ограничивалось пустым белым скриншотом и строкой текста: «это приложение обновит и активирует специализированные функции, связанные с местоположением».

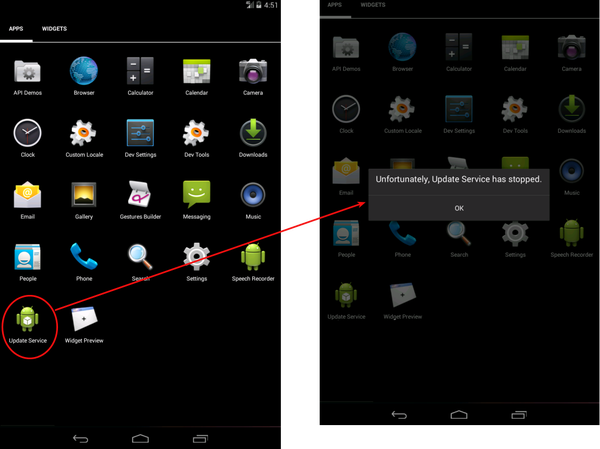

Как уже было сказано выше, на самом деле это «системное обновление» представляло собой спайварь SMSVova. Во время первого запуска малварь активировала в фоновом режиме собственный Android-сервис и BroadcastReceiver, после чего шпионила за географическим местоположением пользователей, сохраняя эти данные в Shared Preferences.

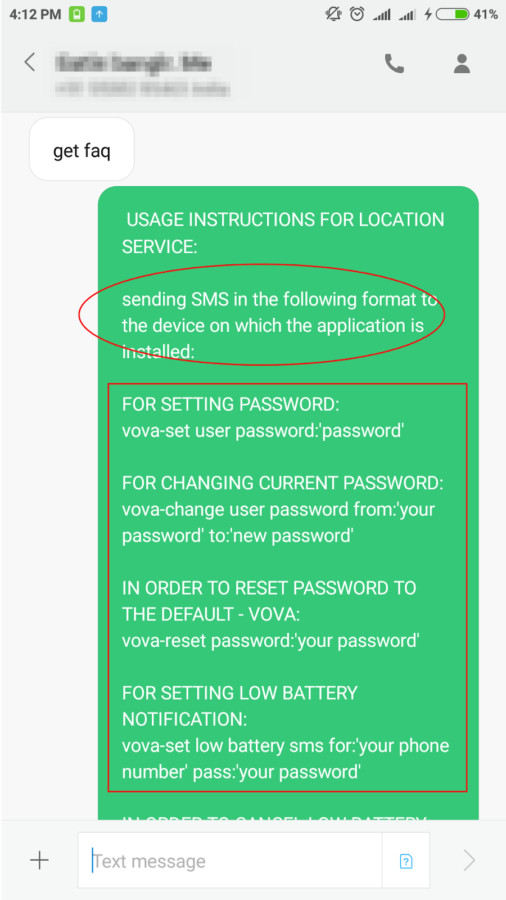

Злоумышленники имели возможность наблюдать за входящими SMS-сообщениями через BroadcastReceiver, в частности, малварь искала в них строки vova- и get faq. Так, если атакующий присылал на скомпрометированный девайс сообщение с командой get faq, зараженное устройство отвечало списком команд, которые может выполнить. Все команды также передавались посредством SMS, с уже упомянутым префиксом vova-. К примеру: vova-set user password:’newpassword’.

Малварь могла сообщить своим операторам не только данные о местоположении пользователя, но и сменить пароль устройства. Зачем именно злоумышленникам понадобились данные о геолокации, исследователи не уточняют, но пишут, что такая информация может быть использована «во множестве вредоносных сценариев».

Изучив исходные коды вредоноса, исследователи Zscaler пришли к выводу, что, возможно, это ранняя версия малвари DroidJack RAT – одного из наиболее известных троянов удаленного доступа для Android. Напомню, что DroidJack RAT появился в том же 2014 году и был основан на легитимном приложении Sandroid, которое по-прежнему доступно в официальном каталоге.

Информационная безопасность IT

1.4K постов25.5K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.