Хакеры похищают данные банковских карт с помощью изображений на сайтах

Как сообщают эксперты ИБ-компании Sucuri, ни одна неделя не обходится без обнаружения нового образца вредоносного ПО для похищения данных платежных карт. Один из последних обнаруженных ими вредоносов предназначен для похищения информации клиентов online-магазинов, работающих на базе платформы Magento. Для хранения похищенных данных программа использует стеганографию.

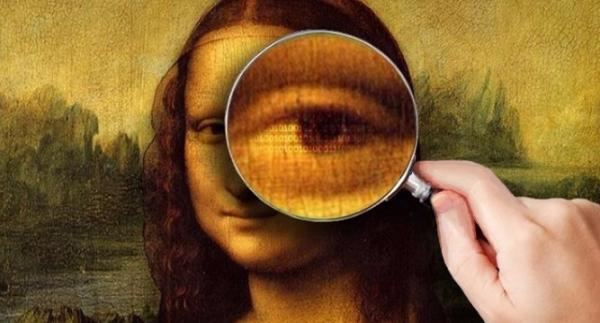

Стеганография является способом передачи или хранения информации с сохранением в тайне самого факта такой передачи. В отличие от криптографии, скрывающей содержимое сообщения, стеганография скрывает сам факт его существования. Как правило, стеганографическое сообщение будет выглядеть как что-то другое, например, как изображение.

В случае с вредоносным ПО злоумышленники прячут текстовые данные в исходном коде изображения. Подобная техника редко используется хакерами, поскольку спрятать текст внутри кода, не повредив файл, чрезвычайно сложно. Исследователи безопасности могут сразу же заподозрить неладное и проверить изображение в текстовом редакторе.

Эксперты Sucuri исследовали взломанный online-магазин, работающий на базе CMS Magento. Злоумышленники скомпрометировали файл ядра Cc.php, предназначенный для обработки данных банковских карт. Хакеры добавили в него дополнительный код, записывающий информацию, вводимую пользователями в платежную форму, и сохраняющий ее в конце локального изображения.

Что интересно, злоумышленникам удивительным образом удалось втиснуть большой объем данных платежных карт в изображение, не повредив его. Немногие хакеры, использующие стеганографию, зачастую выбирают простые изображения во избежание повреждения данных. Однако в исследованном Sucuri случае злоумышленники использовали файл с большим разрешением, который очень легко повредить. Более того, изображение было связано с продуктом, продающимся во взломанном online-магазине. Для того чтобы получить похищенные данные, хакерам достаточно лишь получить доступ к изображению, загрузить его и изъять информацию из исходного кода.

По сути, "господа, меняйте пин-коды на карточках".

По факту, желтуха. Даже если игнорировать тот факт, что jpegrar существует уже с десяток лет, а мета-данные могут вмещать кучу добра, захват интернета форматом png делает сохранение зашифрованного сообщения во младших битах картинки из "ух ёпт, они обошли кварцевание по косинусам!" в "а чё, слабо хеши пользователей скомпромитировать?" Новость как-то опоздала с выходом лет на 10.

а нахрена писать большой обьем данных в картинку, если можно заскриптовать ее скачивание и рестарт вредоносного кода?

Что значит повредить? Меняется исходная информация, пересчитывается контрольная сумма и все...

чрезвычайно сложно! а юзеры имаджборд то и не знали!

ученый изнасиловал журналиста...

У настоящих параноиков у процесса веб-сервера не должно быть прав на запись в ФС вообще, а права на чтение только к папке с сайтом, это резко понижает шансы на успех 80% атак