Похитить данные с физически изолированного ПК поможет сканер

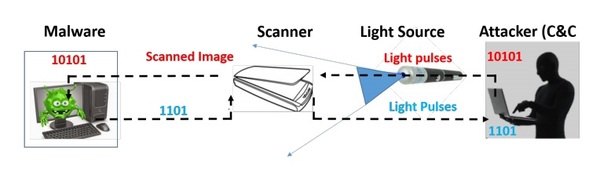

Разработан способ передачи команд на физически изолированный компьютер с помощью светового луча и сканера.

Киберпреступникам удалось инфицировать вредоносным ПО компьютер в отделе дизайна компании Contoso (принадлежит Microsoft) с помощью целенаправленного фишинга. Тем не менее, возникла проблема – как отправлять вредоносу команды, если «продвинутые» защитные механизмы Contoso сразу же обнаружат их?

Поначалу хакеры скептически отнеслись к предложенному способу, однако потом решили остановиться на нем. В частности потому, что метод предполагает использование дронов. Опубликованное учеными исследование описывает настройки скрытого канала связи между взломанным компьютером в офисе компании и подключенным к той же сети сканером, находящимся рядом с окном.

Способ заключается в направлении внешнего луча света (например, лазера или инфракрасного луча) через окно на сканер. Луч модифицирует выходные данные сканера, заставляя устройство выпускать цифровой файл с необходимой злоумышленникам последовательностью команд. Для этого источник света должен быть подключен к микроконтроллеру, конвертирующему команды в виде двоичного кода в световые вспышки, улавливаемые датчиками сканера.

«Поскольку процесс сканирования осуществляется за счет отражения света, манипуляции с отраженным светом способны повлиять на электрический заряд, который в свою очередь будет интерпретирован в другое двоичное представление сканируемого материала», - пояснили исследователи.

Ученые использовали дрон, пролетающий возле окна офиса, когда установленное на компьютере вредоносное ПО получало команду сканировать. Со скоростью передачи данных 1 бит за 50 миллисекунд исследователи передали команду «d x.pdf» на удаление тестового PDF-файла. Для передачи последовательности команд с помощью прикрепленного к беспилотнику лазера потребовалось 3,2 секунды.

Киберпреступники потратили несколько дней на подготовку своего плана. Тем не менее, на финальной стадии подготовки выяснилось, что для успешного проведения атаки сканер должен быть хотя бы немного приоткрытым.

ну пиздец открытие сделали какеры. в 90х у микрософта были загрузочные листы бумаги чтобы грузиться со сканера.

А еще можно встать под окнами и кричать что бы сотрудники вводили вредоносные команды. Как показывает статистика всегда найдется 1.5% идиотов которые все это введут на рабочем компе. Тем не менее, на финальной стадии подготовки выяснилось, что для успешного проведения атаки, минимум одно окно в организации должно быть хотя бы немного приоткрытым.

Дальше слёзы мешали дочитать.))

пипец ну и бредятина сивой кобылы

чо только не сделают журнализды

со сканера команды идут ссука

прямо в проц нахуй