Компьютерный мастер. Часть 35. "Вирус" в роутере!?!?

Приветствую, вас мои постоянные читатели и случайные гости, сегодня будет свежая история.

Как то пару месяцев назад, я установил в Аптеке, Wi-FI камеры видеонаблюдения.

И вот утром раздается звонок, с жалобой что камеры два дня уже как глючат, а сегодня и совсем работать перестали работать, и лишь мигают зеленым светодиодом.

Я включаю мозг вспоминаю какие модели ставил, и понимаю, что камеры сигнализируют, что к роутеру подключились, а интернета в нем нету.

Уточняю у клиента есть ли инет на компе, какая скорость спидтест, говорят инет работает скорость 19Mb... Перезагрузка камер и роутера не помогает, чтож делать придётся ехать, благо клиент сегодня по пути.

Приезжаю картина странная:

1)Инет на компе есть, но комп то по проводу.

2) wi-fi на iphone открывает только сайты без https, но как то медленно

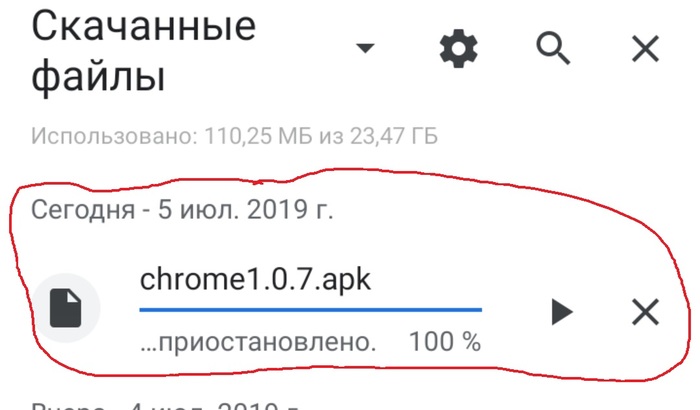

3)wi-fi на андроиде google chrome ругается на небезопасное соединение, как при кривом редиректе на страницу авторизации, а вот при попытки зайти на сайт без HTTPS, прилетает мне на телефон вот такая штука

Ну как бы очевидно, что мне пытаются загрузить вирус. само собой он не запустился, ибо у меня стоит запрет на установку сторонних приложений.

И приложение sberbank, было со мной солидарно и автоматически его удалило при своём запуске, так что видимо не такая уж бесполезная штука встроенный антивирус в приложение сбера.

Кстати вот наш герой TP-LINK ARCHER C20

На web интерфейс роутера я зайти не могу, никто не знает пароля, более того, говрят что, пароль должен быть стандартным ибо его никто не менял.

Пришлось сбрасывать все настройки, плюс для верности перепрошить, и настроить заново, и всё чудесным образом заработало. Админку роутера я запаролил, чтобы пароль был только у меня и скинул директору в whatsaap.

Стал я выяснять откуда, могло такое "счастье" в роутере возникнуть, если они даже пароль от wi-fi кроме сотрудников никому не давали.

Выяснилось, что примерно два дня назад, их субарендаторы(Оптика) попросили временно свою камеру к их wi-fi подключит, пока они свой интернет не проведут.

По итогам два подозреваемых во вредительстве:

1) Китайская no-name IP камера - в которой возможно зашита рассылка вредоносного скрипта.

2) IT-шник который эту камеру подключал и решил немного заработать, на сборе чужих паролей.

Выводы:

1) всегда меняйте стандартный пароль admin admin, на любом сетевом оборудование.

2) не пускайте чужих в свою внутреннюю wifi сеть, благо для клиентов практически в любом роутере можно создать гостевую сеть, без доступа к web морде роутера, и внутренним ресурсам.

Давно не отслеживал, но раньше гуляла такая штука, заражала практически всё на mips архитектуре.

Вот тебе третий подозреваемый сам роутер. Тплинки и длинки славятся своими дырами.

Ну собственно вирус может быть и на компе. Первоначально компьютерные вирусы для доступа к роутеру используют как раз заводские данные для входа. Все вот эти admin admin, admin password, заход по ip 192.168.0.1 и 192.168.1.1 используются компьютерными вирусами в первую очередь. Поэтому нужно менять не только данные для входа, но и ip самого роутера.

ростелеком завалил массу тплинков в борьбе с вирусами, которые через него и шли, подробно не помню, только мне пришлось искать новую прошивку и грузить ее, в тех. поддержке заявляли, что они не при чем, но пароль сказали (устройство было мое), что упростило задачу

я бы подумал, что какая то хуйня и о ней надо забыть, если бы через подгода, у сестренки адсл-роутер Upvel, не вел себя точно также.