Для обхода биометрической аутентификации нужно VR-устройство и фотографии с Facebook

Системы аутентификации, базирующиеся на распознавании лица, обрели популярность еще в 2000-х, и довольно долго их можно было обмануть при помощи обычного фото, поднесенного к камере. Современное распознавание лиц работает гораздо сложнее: теперь такие системы тщательно проверяют текстуру кожи, просят пользователя подвигаться и убеждаются, что перед ними живой человек, для чего тот должен, например, моргнуть или улыбнуться.

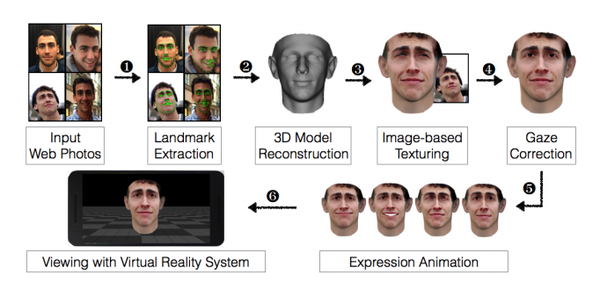

Тем не менее, обмануть биометрию по-прежнему возможно, о чем и повествует объемный доклад группы вышеупомянутых ученых. Вместе с добровольцами исследователи провели следующий опыт: волонтеров тщательно сфотографировали в студийных условиях с правильным освещением, а также нашли в интернете (то есть во всевозможных социальных сетях) их публично доступные фотографии. Затем данные изображения были использованы для создания трехмерных моделей голов добровольцев. Исследователи применили к полученным моделям текстуру кожи (и не только) и поработали над анимацией полученных лиц. Затем результат предъявили ПО для распознавания лиц, для чего была использована связка из кастомного софта для 3D-рендеринга и смартфона Nexus 5X, отображавшего на экране виртуального «пользователя». Исследователи подчеркивают, что им не понадобилось никакого дополнительно «железа», так как в современном мире с подобным трюком справляется почти любой смартфон.

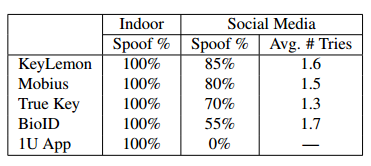

Хотя таблица выше взята из самого доклада, исследователи объясняют, что низкий процент распознаваний в приложениях 1U App и BioID был обусловлен тем, что у данных систем в принципе имеются трудности с распознаванием лиц пользователей, если окружение хоть как-то меняется. На самом деле, в случае моделей, основанных на студийных фото, процент удачных срабатываний составил 50% для BioID и 96% для 1U App, а фотографии из социальных сетей и менее качественные модели лиц, были распознаны в 14% и 48% случаев, соответственно.

«Мы полагаем, что разработчики систем распознавания лиц отталкивались от модели ситуации, в которой технические навыки атакующих ограничены, а также они не имеют доступа к недорогим материалам. К сожалению, VR в наши дни становится повсеместной нормой, эти технологии дешевы и просты в использовании. Более того, VR-вируализации выглядят невероятно убедительно, так что создать реалистичное 3D-окружение, которое будет использовано для обмана систем безопасности, становится все проще и проще», — пишут исследователи.

В заключение доклада исследователи пишут, что системы безопасности бесспорно не должны полагаться только лишь на изображение, получаемое с камер(ы). Помимо визуальной составляющей надежная система распознавания лиц должна также проверять и другие параметры, к примеру, обладать IR-сенсорами и создавать карту температуры кожи.

Источник...

Информационная безопасность IT

1.4K постов25.5K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.