Какие же мы классные на фото

Именно так начинаются спам-смс, которые уже продолжительное время приходят на наши телефоны (на мой уже третий раз пришло, друзья тоже получали их неоднократно).

После фразы в заголовке идёт ссылка на некий сайт на домене .pw (национальный домен верхнего уровня для государства Палау)

Выглядит это так: mmsky.pw/mms/?jl - где вместо "mmsky" и "jl" может быть любой набор букв.

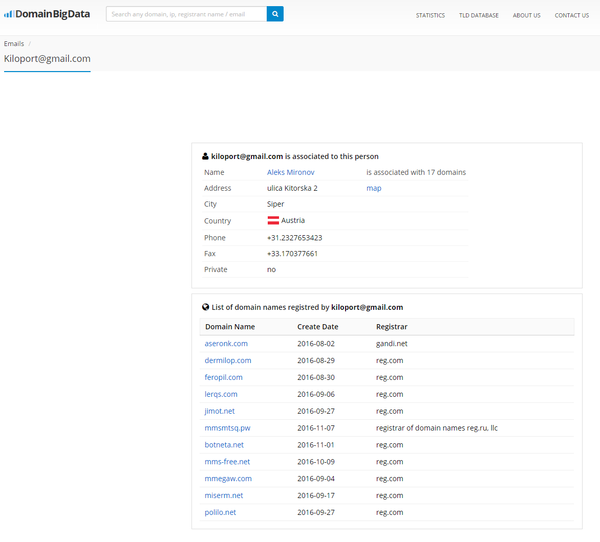

Проверка показала, что самих сайтов на доменах типа mmsky.pw (на этом и других известных мне) нет, а в информации о владельцах домена обнаружено следующее:

Domain Name: MMSKY.PW

Domain ID: D38534965-CNIC

WHOIS Server: whois.reg.ru

Referral URL: https://www.reg.ru/

Registrant Name: Aleks Mironov

Registrant Organization: Private Person

Registrant Street: ulica Kitorska 2

Registrant City: Siper

Registrant State/Province: CHERKASSKAYA

Registrant Postal Code: 4309

Registrant Country: AT

Registrant Phone: +31.2327653423

Registrant Email: kiloport@gmail.com

Сам сайт хостится на CLOUDNS.NET

Вот инфа по тому какие еще есть сайты у этого "Алекса" (первая картинка)

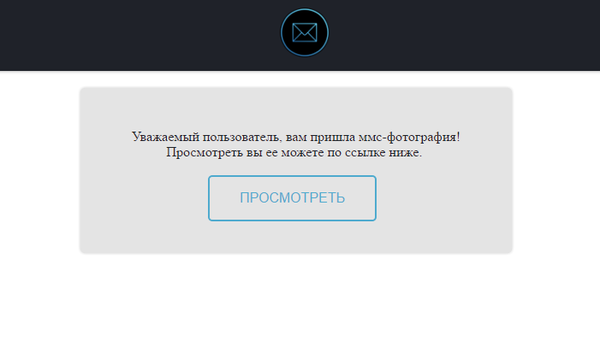

Смотрим дальше. Поскольку эти сообщения приходят в виде смс, то 99% людей (кто поверит в это) перейдут по ссылке со смартфона и увидят то, что на второй картинке.

В исходном коде этой страницы мы увидим:

"Mirrored from miporto.com/mms/ by HTTrack Website Copier/3.x"

и остальной простейший код обычной html страницы.

Ссылка же ведёт на скрит, с помощью которого незадачливый посетитель получит файл %названиефайла%.jpg.apk

Понятное дело, что реальное расширение он не увидит, заметит jpg, подумает "о, фотография" и попробует открыть. Что он там себе установит я не знаю, не пробовал.

Но сами понимаете, надо быть осторожным. )))

Всем мир!

П.С. Гугл довольно оперативно блокирует эти сайты, но сколько же он их успел налепить???