blindcobra

Награды:

2390 рейтинг

1 подписчик

11 подписок

8 постов

0 в горячем

Огромное спасибо всем, кто откликнулся и не прошел мимо!!! Приют Ночной охотник попросил передать вам всем слова благодарности)))

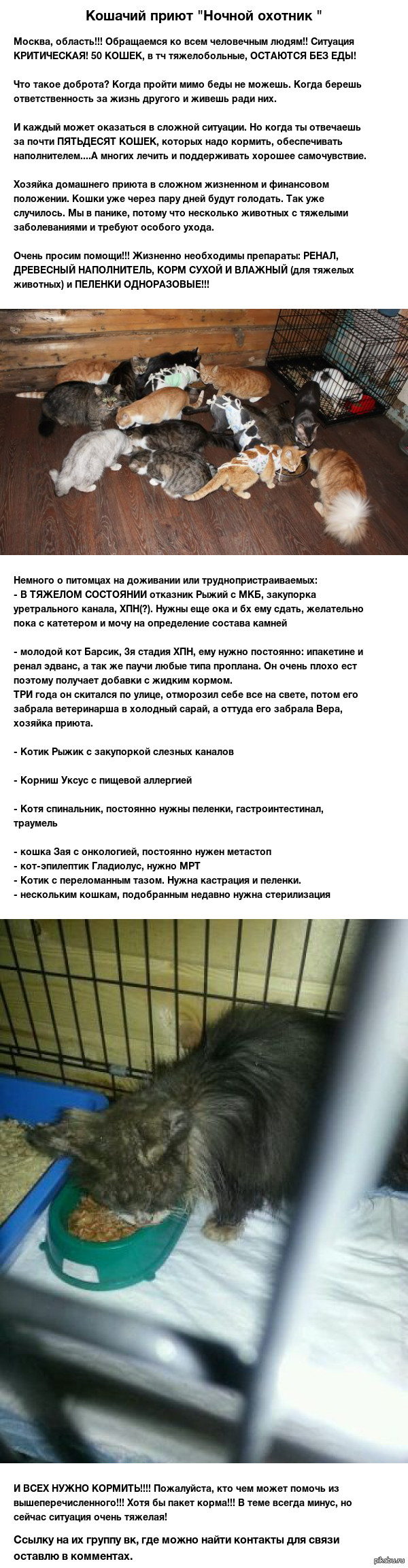

Кошачий приют "Ночной охотник "

Сегодня был необыкновенный день! ! За три года волонтерства я впервые увидела столько откликов о помощи сразу!!!

Друзья! Добро существует! Душевные сострадающие люди есть, и немало! !!

Хочется от души поблагодарить за добрые слова, за перепосты, за финансовую помощь всех, кто откликнулся!

А так же отдельное спасибо молодым семейным парам Дмитрию с супругой и Евгению с супругой, которые приехали и привезли корм, наполнитель, пеленки.

Вы все сегодня подарили нам веру в чудеса!!! Еще сутки назад желудок сжимался от страха, что скоро столько пар голодных глаз будут смотреть в ожидании.... сегодня появилась надежда, что все будет хорошо!

Счастья и доброты в ответ каждому неравнодушному!!!

Сегодня был необыкновенный день! ! За три года волонтерства я впервые увидела столько откликов о помощи сразу!!!

Друзья! Добро существует! Душевные сострадающие люди есть, и немало! !!

Хочется от души поблагодарить за добрые слова, за перепосты, за финансовую помощь всех, кто откликнулся!

А так же отдельное спасибо молодым семейным парам Дмитрию с супругой и Евгению с супругой, которые приехали и привезли корм, наполнитель, пеленки.

Вы все сегодня подарили нам веру в чудеса!!! Еще сутки назад желудок сжимался от страха, что скоро столько пар голодных глаз будут смотреть в ожидании.... сегодня появилась надежда, что все будет хорошо!

Счастья и доброты в ответ каждому неравнодушному!!!

Лига Добра выручай (Москва и область).

Вчера ночью был найден котенок, явно домашний(так как в нашем районе все уличные котята дикие) возраст 1-1.5, размером с ладошку. Ему еще мамку сосать, но "добрые" люди решили по другому((( Я бы с удовольствием его оставила себе, но у меня своих 4, да еще 2 собаки. Пройти мимо не смогла, потому что и дураку понятно, что долго на улице он не проживет... А, да насколько я разбираюсь в кошках, этот котенок дама, причем очень наглая и с хорошим аппетитом,в лоток ходит железно. Помогите пжлста с пристройством, в приданное куплю корм, наполнитель и лоток. Фото и комменты для минусов внутри.

Обнаружена критическая уязвимость OpenSSL 1.0.1 - 1.0.2

Коллеги программисты! Срочная информация для тех. кто использует OpenSSL для HTTPS.

Несколько часов назад сотрудники The OpenSSL Project выпустили бюллетень безопасности, в котором сообщается о критической уязвимости CVE-2014-0160 в популярной криптографической библиотеке OpenSSL.

Уязвимость связана с отсутствием необходимой проверки границ в одной из процедур расширения Heartbeat (RFC6520) для протокола TLS/DTLS. Из-за этой ошибки кто угодно получает прямой доступ к оперативной памяти компьютеров, чьи коммуникации «защищены» уязвимой версией OpenSSL. В том числе, злоумышленник получает доступ к секретным ключам, именам и паролям пользователей и всему контенту, который должен передаваться в зашифрованном виде. При этом не остается никаких следов проникновения в систему.

Уязвимая версия OpenSSL используется в популярных веб-серверах Nginx и Apache, на почтовых серверах, IM-серверах, VPN, а также во множестве других программ. Ущерб от этого бага исключительно велик.

Некоторые дистрибутивы операционных систем с уязвимой версией OpenSSL:

Debian Wheezy (стабильная), OpenSSL 1.0.1e-2+deb7u4)

Ubuntu 12.04.4 LTS, OpenSSL 1.0.1-4ubuntu5.11)

CentOS 6.5, OpenSSL 1.0.1e-15)

Fedora 18, OpenSSL 1.0.1e-4

OpenBSD 5.3 (OpenSSL 1.0.1c) и 5.4 (OpenSSL 1.0.1c)

FreeBSD 8.4 (OpenSSL 1.0.1e) и 9.1 (OpenSSL 1.0.1c)

NetBSD 5.0.2 (OpenSSL 1.0.1e)

OpenSUSE 12.2 (OpenSSL 1.0.1c)

Дистрибутивы с более ранними версиями OpenSSL:

Debian Squeeze (oldstable),

OpenSSL 0.9.8o-4squeeze14,

SUSE Linux Enterprise Server.

ЧТО РЕКОМЕНДУЕТСЯ ПРЕДПРИНЯТЬ

Баг присутствует во всех версиях веток OpenSSL 1.0.1 и 1.0.2-beta, включая 1.0.1f и 1.0.2-beta1. Исправленная версия — 1.0.1g, которую всем пострадавшим необходимо установить немедленно. Пользователей следует предупредить о возможной утечке их паролей. В случае невозможности немедленного апдейта на исправленную версию следует перекомпилировать OpenSSL с флагом -DOPENSSL_NO_HEARTBEATS.

Уязвимость обнаружили специалисты по информационной безопасности из компании Codenomicon, а также, независимо от них, Нил Мехта (Neel Mehta) из подразделения Google Security. Именно последний сообщил разработчикам The OpenSSL Project, что нужно срочно исправить код. Ребята из компании Codenomicon подготовили подробное описание бага и даже открыли для него отдельный сайт Heartbleed.com с изображением кровоточащего сердца.

Для проверки вашего HTTPS есть три сервиса:

-

-

- .

Дополнительная информация на

Несколько часов назад сотрудники The OpenSSL Project выпустили бюллетень безопасности, в котором сообщается о критической уязвимости CVE-2014-0160 в популярной криптографической библиотеке OpenSSL.

Уязвимость связана с отсутствием необходимой проверки границ в одной из процедур расширения Heartbeat (RFC6520) для протокола TLS/DTLS. Из-за этой ошибки кто угодно получает прямой доступ к оперативной памяти компьютеров, чьи коммуникации «защищены» уязвимой версией OpenSSL. В том числе, злоумышленник получает доступ к секретным ключам, именам и паролям пользователей и всему контенту, который должен передаваться в зашифрованном виде. При этом не остается никаких следов проникновения в систему.

Уязвимая версия OpenSSL используется в популярных веб-серверах Nginx и Apache, на почтовых серверах, IM-серверах, VPN, а также во множестве других программ. Ущерб от этого бага исключительно велик.

Некоторые дистрибутивы операционных систем с уязвимой версией OpenSSL:

Debian Wheezy (стабильная), OpenSSL 1.0.1e-2+deb7u4)

Ubuntu 12.04.4 LTS, OpenSSL 1.0.1-4ubuntu5.11)

CentOS 6.5, OpenSSL 1.0.1e-15)

Fedora 18, OpenSSL 1.0.1e-4

OpenBSD 5.3 (OpenSSL 1.0.1c) и 5.4 (OpenSSL 1.0.1c)

FreeBSD 8.4 (OpenSSL 1.0.1e) и 9.1 (OpenSSL 1.0.1c)

NetBSD 5.0.2 (OpenSSL 1.0.1e)

OpenSUSE 12.2 (OpenSSL 1.0.1c)

Дистрибутивы с более ранними версиями OpenSSL:

Debian Squeeze (oldstable),

OpenSSL 0.9.8o-4squeeze14,

SUSE Linux Enterprise Server.

ЧТО РЕКОМЕНДУЕТСЯ ПРЕДПРИНЯТЬ

Баг присутствует во всех версиях веток OpenSSL 1.0.1 и 1.0.2-beta, включая 1.0.1f и 1.0.2-beta1. Исправленная версия — 1.0.1g, которую всем пострадавшим необходимо установить немедленно. Пользователей следует предупредить о возможной утечке их паролей. В случае невозможности немедленного апдейта на исправленную версию следует перекомпилировать OpenSSL с флагом -DOPENSSL_NO_HEARTBEATS.

Уязвимость обнаружили специалисты по информационной безопасности из компании Codenomicon, а также, независимо от них, Нил Мехта (Neel Mehta) из подразделения Google Security. Именно последний сообщил разработчикам The OpenSSL Project, что нужно срочно исправить код. Ребята из компании Codenomicon подготовили подробное описание бага и даже открыли для него отдельный сайт Heartbleed.com с изображением кровоточащего сердца.

Для проверки вашего HTTPS есть три сервиса:

-

-

- .

Дополнительная информация на