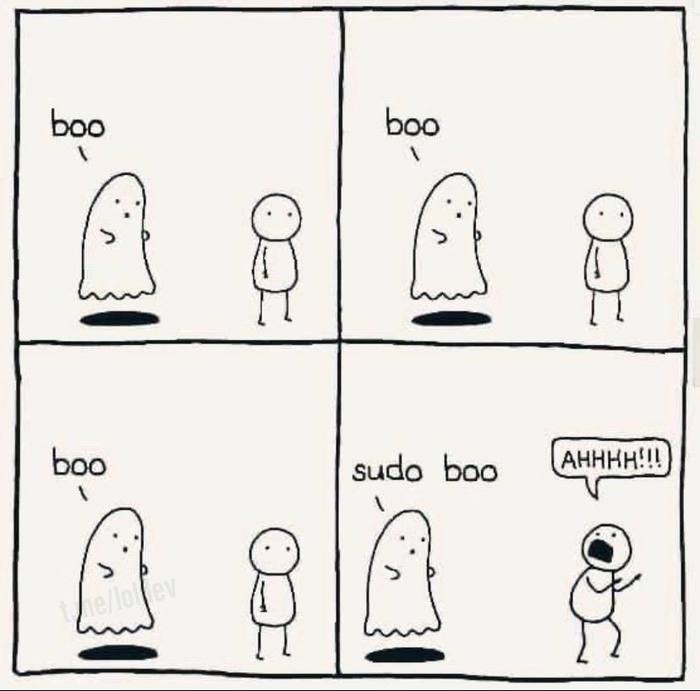

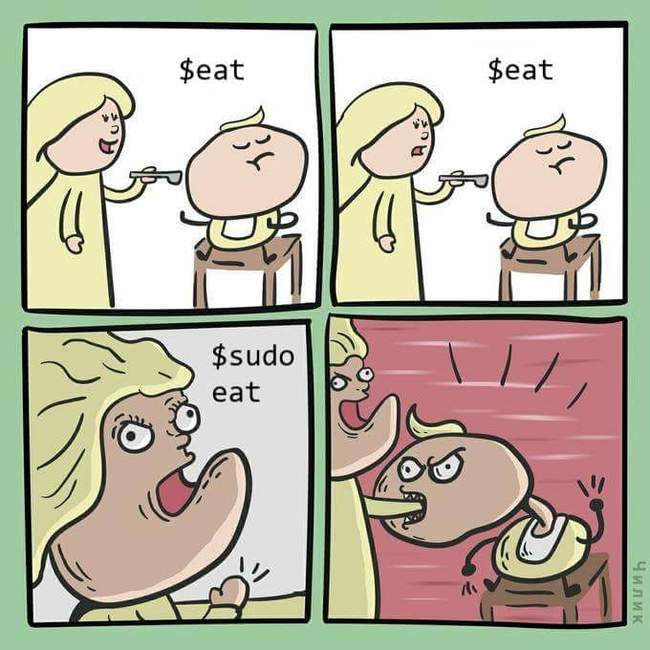

Мы с тобой на разных уровнях

Взято из телеграмма - Инкогнито

Волшебное слово

Утро

Отдельная учётка root, и нормально работающий sudo

Как олдфагу мне нравиться когда есть отдельная учётка root, а не одна новомодная sudo.

В данный момент многие дистрибутивы при установке не включают учётную запись root, а все привилегии даются первой учётной записи пользователя зарегистрированной при установке командой $ sudo. Что я считаю очень неудобным. Для того чтобы разделить учётки и оставить рабочим sudo нам понадобится сделать 3 манипуляции...

1. Вводим в терминале команду: $ sudo passwd root тем самым мы задаём пароль учётной записи root

2. В файле /etc/group находим строчку sudo:x:27:ваш_логин, и удаляем ваш_логин оставляя sudo:x:27:

3. В файле /etc/sudoers ищем строку root ALL=(ALL:ALL) ALL и под ней вписываем ваш_логин ALL=(ALL:ALL) ALL

Всё! В системе присутствует полноценный root и так же работает команда $ sudo

Для того чтобы вообще не пользоваться sudo можно не выполнять третий пункт.

Все манипуляции делал на Linux Mint 20.2 (xfce) но думаю сработает и на других.

Закрыта десятилетняя уязвимость в sudo

Специалисты по IT-безопасности компании Qualys опубликовали отчёт об обнаруженной «дыре» в популярной консольной Linux-утилите sudo. Как оказалось, используя баг, которому недавно исполнилось почти десять лет, злоумышленники могут получить root-доступ без прохождения аутентификации в ряде популярных дистрибутивов.

В ходе исследования экспертам удалось запустить сразу три эксплойта с root-правами для выполнения произвольного кода и сброса содержимого стека sudo, а также подстановки нового пользователя с повышенными привилегиями. Другими словами, с помощью уязвимости злоумышленник может получить права администратора в системе и перехватить управление компьютером.

По заявлению экспертов, уязвимость датируется июлем 2011-го. Проблема заключается в том, что при обычном запуске утилита sudo (её работу можно сравнить с запуском командной строки от имени администратора в Windows) экранирует специальные символы с помощью обратного слэша при указании опций -i и -s — но используя инструмент sudoedit, этот процесс можно обойти, дописав нужные команды для взлома системы.

Разработчики дистрибутивов Debian, RHEL, Ubuntu, Fedora, Arch, Gentoo, FreeBSD, SUSE/openSUSE и Slackware уже получили уведомление от Qualsys и выпустили соответствующие патчи для операционных систем. Для проверки уязвимости достаточно ввести в терминале строку sudoedit -s /. О наличии бага будет свидетельствовать вывод строки с ошибкой, начинающейся с sudoedit:. Пользователям указанных дистрибутивов эксперты рекомендуют установить последние патчи безопасности для закрытия «дыры» в системе.

Источник:

https://4pda.ru/amp/2021/01/27/381159/

Уязвимость:

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2021-3156

Исследование:

https://blog.qualys.com/vulnerabilities-research/2021/01/26/...

Описание:

https://www.sudo.ws/alerts/unescape_overflow.html

Картинка-комикс отсюда: