Полиция и МТС нашли способ «взломать» Telegram

Казалось бы, эпопея с борьбой мессенджера Telegram и госструктур находится в состоянии заморозки: Роскомнадзор зарегистрировал мессенджер в списке распространителей информации. Но с позицией Павла Дурова, отказавшегося давать властям доступ к переписке пользователей, российские госструктуры не согласны. И нашли способ, дающий правоохранительным органам возможность получить хотя бы частичный доступ к переписке российских граждан.

Полиции удалось провернуть всю операцию без каких-либо познаний в сфере информационной безопасности. Просто оператор МТС, по запросу из МВД выдал сотрудникам правоохранительных органов дубликат сим-карты одного из своих клиентов. Чтобы получить доступ к переписке мужчины в Telegram, оперативникам осталось только зайти в его аккаунт. Смс с кодом для входа в приложение пришло уже на дубликат сим-карты. Профит, и никакие исходные коды полицейским не понадобились.

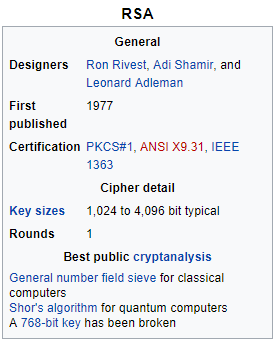

Следует заметить, что сообщения из секретных чатов оказались недоступными для сотрудников правоохранительных органов. Информация из этих чатов не хранится на серверах мессенджера и недоступна при входе в Telegram с другого устройства.

В то же время, технические специалисты утверждают, что получать дубликат сим-карты для подобной операции оперативникам не обязательно. Они в состоянии в нужный момент перехватить смс с кодом для входа.

Избежать подобной «прослушки» пользователям мессенджера позволит двухфакторная идентификация. Свой пароль при входе в мессенджер поставит злоумышленников в тупик.

Источник:https://readovka.ru/news/23354