Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Разумеется, в первую очередь представители органов безопасности действуют методом убеждения. «Ты не выйдешь отсюда, пока не разблокируешь телефон», — говорят они задержанному, положив перед ним документ, где английским по белому написано, что «предъявитель сего имеет право досмотреть содержимое мобильных устройств» задержанного. Вот только о том, что задержанный обязан собственный телефон разблокировать, в документе ни слова. Что совершенно не мешает органам безопасности беззастенчиво пользоваться правом, которого у них нет.

Трудно в такое поверить? На самом деле не очень: последний такой случай произошел буквально на днях. Американский гражданин Сидд Бикканнавар (Sidd Bikkannavar), работающий в NASA, был задержан на границе при въезде в страну; именно «словом и пистолетом» его убедили разблокировать корпоративный смартфон.

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Впрочем, подобные меры можно применять не всегда и не ко всем. Мелкого мошенника, брачного афериста или просто любителя накачать музыки «про запас» без внятных доказательств в тюрьму не запрешь, равно как и серьезного преступника с деньгами и адвокатами. Данные приходится расшифровывать, а пароли — вскрывать. И если в делах, связанных с тяжкими преступлениями и угрозой национальной безопасности (терроризм), руки у экспертов развязаны, а ограничений (финансовых и технических) практически нет, то в остальных 99,9% случаев эксперт жестко ограничен как доступными вычислительными возможностями лаборатории, так и временными рамками.

А как с этим обстоят дела в России? На границе устройства разблокировать пока не заставляют, но… процитирую эксперта, который занимается извлечением информации с телефонов и компьютеров задержанных: «Самый действенный способ узнать пароль — это звонок следователю».

Что можно сделать за 45 минут? А за два дня?

Фильмы не всегда врут. На одной из выставок ко мне подошел человек, в котором я сразу опознал начальника полицейского участка: большой, лысый и чернокожий. Информация с жетона подтвердила первое впечатление. «У меня в участке штук двести этих… айфонов, — с ходу начал посетитель. — Что вы можете сделать за 45 минут?» С такой постановкой вопроса мне раньше сталкиваться не приходилось. Впрочем, на тот момент (три года назад) еще были популярны устройства без сканера отпечатков, Secure Enclave только-только появился, а с установкой jailbreak проблем, как правило, не возникало. Но вопрос занозой засел у меня в голове. Действительно, а что можно сделать за 45 минут? Прогресс идет, защита усложняется, а времени у полиции больше не становится.

В самых незначительных делах, когда телефон или компьютер пользователя конфискуются «на всякий случай» (например, задержали за мелкое хулиганство), у следствия не будет ни времени, ни сил, ни зачастую работников высокой квалификации для вскрытия пароля. Не удалось разблокировать телефон за 45 минут? Обратимся к уликам, собранным более традиционным образом. Если за каждое зашифрованное устройство каждого мелкого хулигана биться до последнего, ресурсов не хватит ни на что другое.

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

В разговорах с полицейскими разных стран чаще всего возникала цифра «два дня», при этом подразумевалось, что задача ложится на существующий кластер из пары десятков компьютеров. Два дня на вскрытие паролей, которыми защищены, к примеру, криптоконтейнеры BitLocker или документы в формате Office 2013, — не слишком ли мало? Оказывается, нет.

Как они это делают

Инструменты для взлома паролей у полиции были изначально, но полноценно применять их научились не так давно. К примеру, полицию всегда интересовали пароли, которые можно извлечь из компьютера подозреваемого, — но извлекали их сначала вручную, потом — при помощи единичных утилит, которые могли, например, получить только пароль от ICQ или только пароль к учетным записям в Outlook. Но в последние несколько лет в полиции пришли к использованию инструментов «всё в одном», которые сканируют жесткий диск и Registry устройства и сохраняют в файл все найденные пароли.

Во многих случаях полиция пользуется услугами частных криминалистических лабораторий — это касается как рутины, так и громких дел (толстый намек на процесс в Сан-Бернардино). А вот «частники» готовы воспользоваться самыми «хакерскими» методами: если оригинальные данные не изменяются, а следов вмешательства не остается, то способ, которым был добыт нужный пароль, значения не имеет, — в суде эксперт может сослаться на коммерческую тайну и отказаться раскрывать технические детали взлома.

Реальные истории

Иногда действовать требуется быстро: вопрос не в ресурсах, вопрос во времени. Так, в 2007 году в лабораторию поступил запрос: пропал 16-летний подросток. Родители обратились в (тогда еще) милицию, которая и пришла в лабораторию с ноутбуком пропавшего. Ноутбук защищен паролем. Было понятно, что нескольких месяцев на перебор паролей нет. Пошла работа по цепочке. Снят образ диска, параллельно запущена атака на пароль в Windows. Запущен поиск паролей на диске. В результате в Elcomsoft Internet Password Breaker был найден пароль к почте. Больше ничего интересного на компьютере не оказалось. Ничего, что могло бы помочь в поисках, в почте не было, но через почтовый ящик удалось сбросить пароль к ICQ, а там обнаружилась переписка с друзьями, из которой стало понятно, в какой город и к кому «пропал» подросток. Закончилось благополучно.

Однако далеко не всегда у историй хороший конец. Несколько лет назад в лабораторию обратился французский частный следователь. Его помощи попросила полиция: пропал известный спортсмен. Полетел в Монако, дальше следы теряются. В распоряжении следствия оказался компьютер спортсмена. Проанализировав содержимое диска, на компьютере обнаружили iTunes и панель управления iCloud. Стало понятно, что у спортсмена iPhone. Попробовали получить доступ к iCloud: пароль неизвестен, но маркер аутентификации (вытащили из iCloud Control Panel) сработал. Увы, как это часто бывает, в облачной резервной копии не оказалось никаких намеков на местонахождение «пропажи», а сама резервная копия была создана чуть ли не полтора месяца назад. Внимательный анализ содержимого позволил обнаружить пароль от почты — он был сохранен в заметках (тот самый «желтый стикер» с паролем, чтобы не забыть). Зашли в почту, нашли бронь отеля. Полиция подхватилась… Увы, история закончилась плохо: спортсмена нашли мертвым.

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

Не сомневаюсь, ты много раз слышал советы, как выбирать «стойкий» пароль. Минимальная длина, буквы и цифры, специальные символы… А так ли это важно на самом деле? И поможет ли длинный пароль защитить твои зашифрованные тома и документы? Давай проверим!

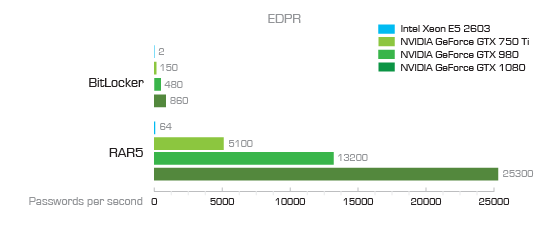

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

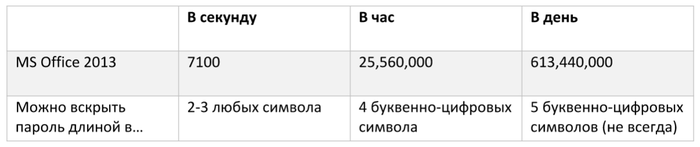

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Таким образом, на очень быстром компьютере с аппаратным ускорителем пароль, состоящий из пяти букв и цифр, будет взломан за день. Если в том же пятизначном пароле затешется хотя бы один специальный символ (знак препинания, #$%^ и подобное), ломать его придется уже две-три недели. Но пять знаков — мало! Средняя длина пароля сегодня — восемь символов, а это уже далеко за пределами вычислительных возможностей даже самых мощных кластеров в распоряжении полицейских.

Тем не менее большинство паролей все-таки вскрывается, и именно за два дня или даже быстрее, причем вне зависимости от длины и сложности. Как так? Неужели полицейские, как в фильмах, узнают имя собачки подозреваемого и год рождения его дочери? Нет, все гораздо проще и эффективнее, если говорить не о каждом отдельном случае, а о статистических показателях. А с точки зрения статистики гораздо выгоднее использовать подходы, которые работают в «большинстве» случаев, даже если они не дадут результата в конкретном деле.

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

Если есть доступ к компьютеру подозреваемого, то извлечь из него десяток-другой паролей — вопрос техники и нескольких минут. К примеру, можно воспользоваться программой Elcomsoft Internet Password Breaker, которая вытаскивает пароли из браузеров (Chrome, Opera, Firefox, Edge, Internet Explorer, Yandex) и почтовых клиентов (Outlook, Thunderbird и другие).

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

Извлекаем пароли из браузеров и почтовых клиентов

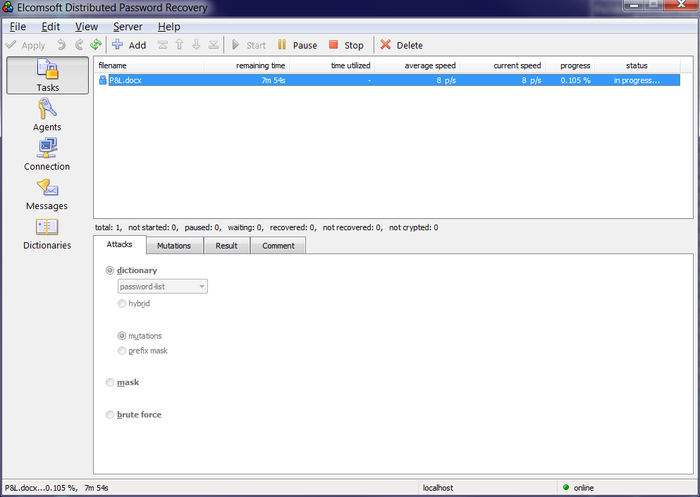

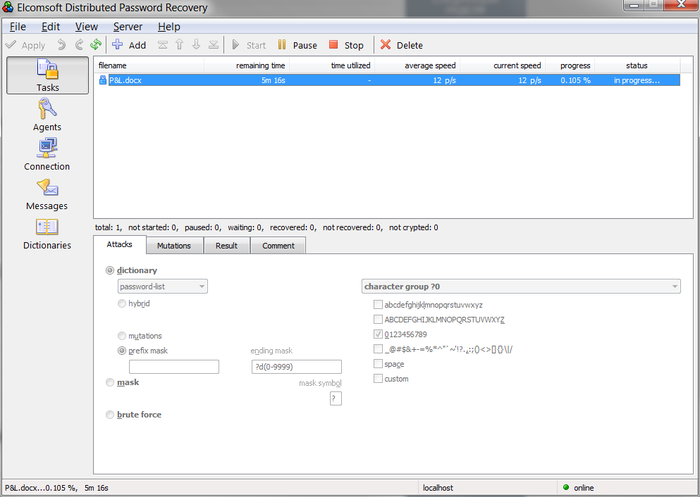

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

Атака происходит в три этапа. На первом этапе просто подключаем словарь «как есть».

Этот этап занимает доли секунды; вероятность успеха «здесь и сейчас» — порядка 60% для среднестатистического пользователя (не хакера, не айтишника и не киберпреступника).

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

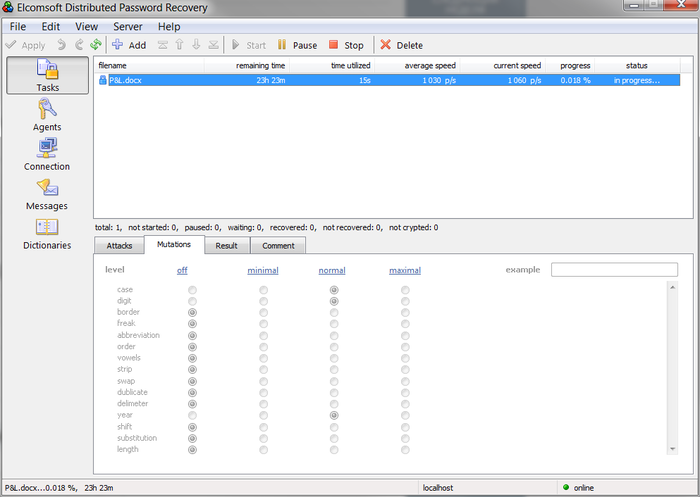

Наконец, третий этап — тот же документ, тот же словарь, но прогоняются вариации («мутации» в терминологии EDPR). На скриншоте можно увидеть список доступных мутаций:

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.70 + 30 = 100?

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Даже если «средний» пользователь использует одни и те же пароли, даже если эти пароли содержатся в утечках, ни о какой гарантии речи не идет. Офлайновые ресурсы, зашифрованные тома и документы могут быть защищены принципиально другими паролями; вероятность этого никто не измерял. При расследовании преступлений, связанных с компьютерами, заметно возрастает вероятность нарваться на пользователя, который не попадает в категорию «средних». Говорить о том, что 30% или 70% паролей любого пользователя вскрываются за несколько минут (априорная вероятность), не совсем корректно. А вот о семидесятипроцентной раскрываемости (апостериорная вероятность) рапортовать можно.

Именно такими, быстрыми, легко автоматизируемыми и неплохо прогнозируемыми способами любят пользоваться правоохранительные органы, если «доброе слово и пистолет» не срабатывают.

На этом всё?

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

Атаковать эту защиту «в лоб» бесполезно; никакой пароль в этом случае пользователь не устанавливает. Помог анализ другого устройства, на которое пользователь заходил с помощью той же учетной записи Microsoft Account. После восстановления пароля к Microsoft Account расшифровка системного накопителя стала делом техники. В другом случае данные с зашифрованных ноутбуков были найдены на сервере в незащищенном виде.

Как защититься? В первую очередь проведи аудит своих паролей. Попробуй проделать все то, что показали мы. Удалось взломать пароль к документу, архиву, зашифрованному тому за несколько минут? Делай выводы. Не удалось? Методов мягкого убеждения никто не отменял.

https://t.me/deepernetwork_news

Информационная безопасность IT

1.4K постов25.5K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.